Scams für Outlook

Erstelle deinen eigenen blogspot.com weil Blogger-Aktien nur sehr kurze Zeit dauern.

| Kennung |

Die ID ist Ihr "geheimer Schlüssel", um auf die Datendaten zuzugreifen. |

Outlook hacken

So hacken Sie Outlook und Hotmail im Jahr 2026, Schritt für Schritt

Erfahren Sie, wie Sie Hotmail hacken

Mithilfe von phishing, können Sie jede Outlook-E-Mail hacken. Denn mit dieser Methode greifen wir die größte Schwachstelle an. Wenn du mehr darüber erfahren möchtest, folge dieser Anleitung:

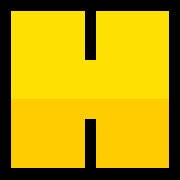

- 1️⃣ Gehen Sie zur Website exploits-de.com.

- Speichern Sie die Kennung, da dies der Code ist, der Ihnen Zugriff auf die mit dem SCAM erhaltenen Daten ermöglicht. Allerdings ist eine Registrierung mit E-Mail vorzuziehen.

- 2️⃣ Wählen Sie die Seite oder das soziale Netzwerk aus, das Sie betrügen möchten. In diesem Fall wäre es XPOLITS OUTLOOK.

- 2️⃣.1️⃣ Geben Sie den Link eines Films, Lieds oder Fotos ein; Dies ist, was Ihr Opfer am Ende sehen wird. Die Nutzung ist nur möglich, wenn Sie Premium-Mitglied sind.

- 2️⃣.2️⃣ Weiterleitung zu einem YouTube-Video, damit Ihr Opfer nichts vermutet

- 2️⃣.3️⃣ Wählen Sie den Tag aus, an dem der Betrug ablaufen soll.

- 3️⃣ Klicken Sie auf „SCAM erstellen“.

- 4️⃣ Senden Sie den Link an die Personen, deren Daten Sie stehlen möchten.

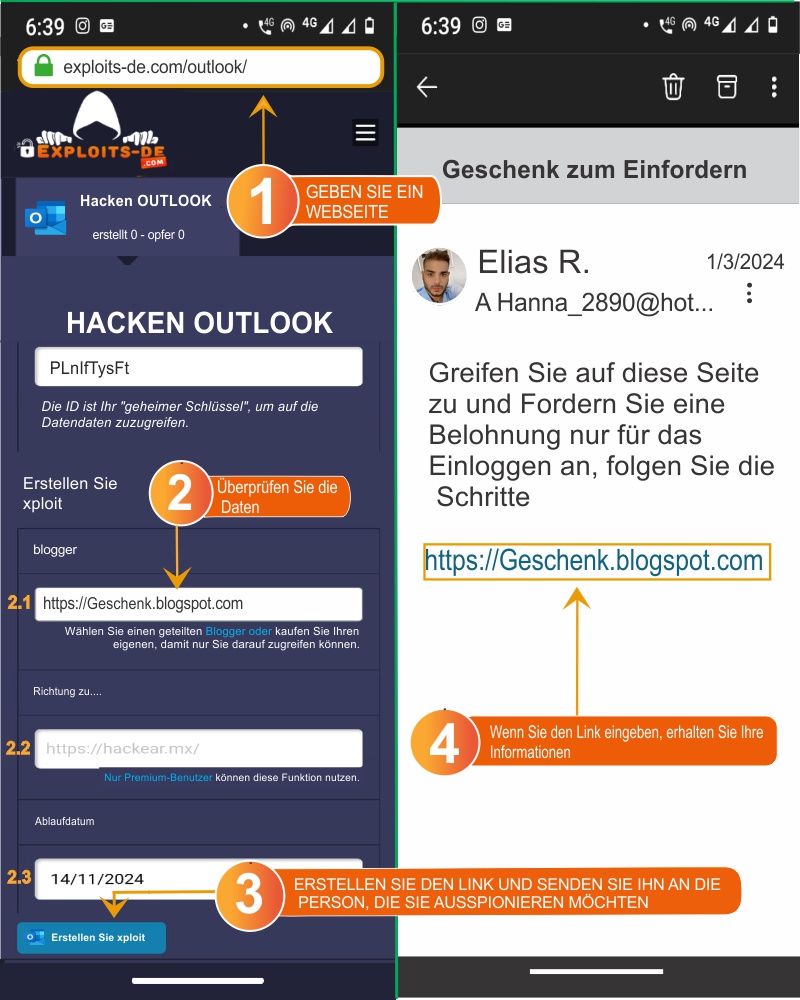

- 5️⃣ Warten Sie, bis die Person auf den Trick hereinfällt und mit ihren Daten zugreift, indem sie „Outlook False“ eingibt.

- 6️⃣ Da das Opfer jetzt gefallen ist, müssen Sie zu den gehackten Konten gehen.

- 7️⃣ Sie können endlich ihre E-Mail, ihr Passwort und sogar ihre IP sehen.

exploits-de.com ist eine Plattform, die es Ihnen ermöglicht, Passwörter und Benutzernamen für jede Art von sozialem Netzwerk oder Seite wie beispielsweise Hotmail zu speichern. Die Plattform verfügt über ein System, das die Homepage von Websites wie Hotmail, Instagram, Facebook, Twitter, Skype und anderen simuliert. Es kann Anmeldedaten stehlen, indem es einer Person vorgaukelt, sie würde sich bei einer offiziellen Website anmelden, obwohl dies in Wirklichkeit nicht der Fall ist.

Sie müssen einen Weg finden, den Link zur gefälschten Seite, die nach der Erstellung des Betrugs angezeigt wird, an die Person zu senden, die Sie hacken möchten. Sobald sich die Person auf der Hotmail-Seite anmeldet, werden ihre Anmeldedaten auf exploits-de.com gespeichert.

Vorteile:

- Sie können sofort auf das Konto dieser Person zugreifen und diese erfährt nie, dass Sie ihre Daten haben.

- Sie müssen kein professioneller Hacker sein. Werfen Sie einfach den Köder aus und sehen Sie zu, wie er fällt.

- Sie können Betrugsversuche verfolgen und mehrere Links gleichzeitig erstellen.

- Es ist ein kostenloses Tool, Sie müssen keine lästigen Anwendungen herunterladen.

Nachteile:

- Das Hacken von Outlook mithilfe von SCAM kann riskant sein, da Sie entdeckt werden können.

- Einige Browser wie Chrome warnen, dass SCAM gefährlich ist.

- Wenn die Person den Trick entdeckt, kann sie Sie melden.

- Um weitere Vorteile zu genießen, müssen Sie für die premium.

So suchen Sie nach den erhaltenen Daten

Während Sie sich auf exploits-de.com befinden:

- 🔍 Gehen Sie zum Seitenanfang.

- 📂 Suchen Sie nach dem Abschnitt „HACKED ACCOUNTS“.

- 📜 Es wird eine Liste der gehackten Konten angezeigt.

Falls die Person nicht bei Ihnen oder weit weg wohnt, können Sie als Vorwand die Teilnahme an einem Wettbewerb (jeder Art kann dieser sein) verwenden. Und Sie müssen dafür sorgen, dass sie für Sie stimmen, indem sie sich über diesen Link bei Hotmail anmelden. Mit dieser Ausrede wird die Person, selbst wenn sie erkennt, dass es sich bei dem Link nicht um den offiziellen Link zu Hotmail handelt, denken, dass das, was Sie ihr sagen, wahr ist und die Täuschung nicht erkennen.

Wenn Sie jedoch nach einer anderen Möglichkeit suchen, Outlook zu hacken, können Sie dem zukünftigen Opfer sagen, dass Sie eine E-Mail an jemanden senden müssen, der weder Facebook, WhatsApp noch Instagram hat. Oder Sie erzählen ihm, dass Ihnen jemand mitgeteilt hat, dass er Sie nur über Outlook kontaktieren möchte. Wenn er oder sie Sie nach Ihrem Outlook-Konto fragt, sagen Sie ihm oder ihr, dass Sie Ihr Kennwort vergessen haben und dass es keine Möglichkeit gibt, es wiederherzustellen.

Sobald Ihr Opfer seine E-Mail-Adresse und sein Passwort eingegeben hat, müssen Sie sich nur noch bei seinem Konto anmelden.

Wie schützen Sie sich vor Phishing?

Wie Sie vielleicht bemerkt haben, kann jemand ganz leicht ohne Ihre Erlaubnis auf Ihr Outlook-Konto zugreifen. Dies kann dazu führen, dass Sie ungeschützt sind. Unsere Empfehlung ist, die folgenden Tipps zu beachten:

- • Klicken Sie nicht auf verdächtige Links: Stellen Sie sicher, dass der Link genau dem Original entspricht.

- • Seien Sie bei verdächtigen E-Mails vorsichtig: Hacker versuchen oft, sich als Unternehmen auszugeben.

- • Aktivieren Sie die zweistufige Verifizierung: Diese Sicherheitsmaßnahme stellt sicher, dass Dritte auch dann nicht auf Ihr Konto zugreifen können, wenn sie über Ihre E-Mail-Adresse und Ihr Passwort verfügen.

- • Installieren Sie ein Antivirenprogramm auf Ihrem Gerät: Antivirenprogramme wie Kaspersky oder ESET bieten Ihnen ein Anti-Phishing-Tool.

- • Überprüfen Sie die Echtheit der Nachricht: Überprüfen Sie den Nachrichtentext, das Profilbild, die E-Mail-Adresse oder Telefonnummer und den Schreibstil der Nachricht.

So hacken Sie Hotmail usando keylogger

Keylogger ist eine App, die absolut alles speichert, was auf dem Telefon oder Gerät geschrieben wird. Sobald sich die Person bei Hotmail (Outlook) anmeldet, werden die Daten in der Keylogger-App gespeichert, ohne dass das Opfer es bemerkt. Anschließend müssen Sie die App öffnen und nach den gespeicherten Daten entsprechend dem Datum und der Uhrzeit der Anmeldung der Person suchen.

Wir möchten Sie auf einen kleinen Fehler des Keyloggers aufmerksam machen. Diese Anwendung speichert Passwörter und E-Mail-Adressen nur, wenn das Opfer bei der Eingabe beim Anmelden die Option „Passwort anzeigen” aktiviert. Ist diese Option bei der Passworteingabe also nicht aktiv, werden nur die Kreise gespeichert, die das Passwort schützen.

Sie sollten daher einen Weg finden, diese Option zu aktivieren, bevor Sie Ihr Telefon an die Person weitergeben, mit der Sie sich von Ihrem Mobiltelefon aus bei Hotmail anmelden möchten. Wenn Sie damit einverstanden sind, gehen Sie zur Seite keylogger.me.

Programm zum Hacken von Outlook

Um ein Hotmail-Konto kostenlos zu hacken, müssen Sie viel Zeit investieren und Erfahrung im Lesen von Codes haben, um die Microsoft-Firewall zu umgehen. Nachfolgend erfahren Sie, wie Sie dies zeitsparend tun können.

Wenn Sie einen PC haben, sollten Sie keylogger.me, verwenden , das die gleiche Funktion erfüllt wie der Keylogger für Mobiltelefone.

Nachdem Sie das Programm heruntergeladen und installiert haben, aktivieren Sie es einfach und warten Sie, bis sich das vorgesehene Opfer bei Outlook anmeldet. Um Fehler zu vermeiden, wird empfohlen, die Funktion „Passwort anzeigen” zu aktivieren, damit das Passwort und die E-Mail-Adresse korrekt gespeichert werden.

¡Kontaktieren Sie uns!

Falls Du noch Fragen zu unserem Tool hast, kannst Du uns gerne auch über WhatsApp kontaktieren.

ENachricht über WhatsApp senden