Scams für TikTok

Erstelle deinen eigenen blogspot.com weil Blogger-Aktien nur sehr kurze Zeit dauern.

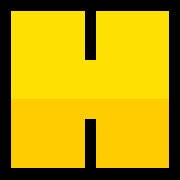

| Kennung |

Die ID ist Ihr "geheimer Schlüssel", um auf die Datendaten zuzugreifen. |

TikTok hacken

Benutzerhandbuch: TikTok kostenlos hacken mit SCAM

In diesem Video zeige ich Ihnen, wie Sie mit dem von exploits-de.com. angebotenen Tool ein TikTok-Konto hacken . Der Vorgang ist einfach, aber Sie müssen jeden Schritt sorgfältig befolgen.

Mit diesem Tool können Sie die TikTok-Anmeldung klonen und so Ihren Partner hacken. Ihre einzige Aufgabe besteht darin, den Anweisungen im Video zu folgen.

Wenn Sie diese Seite erreicht haben, liegt es daran, dass Sie sicherlich lernen möchten, wie Sie ein TikTok-Konto kostenlos hacken können, Nun, wir haben hervorragende Neuigkeiten für Sie: Wir von exploits-de.com haben uns der Aufgabe verschrieben, den endgültigen Leitfaden zu erstellen das Ihnen hilft, in 30 Sekunden ein TikTok-Konto zu hacken. Sie müssen nur die folgenden Schritte befolgen:

- 1️⃣ Stellen Sie sicher, dass Sie sich auf der Website exploits-de.com befinden.

- 2️⃣ Wählen Sie im Bereich Blogger den Link Ihrer Wahl aus: Dieser kann nicht geändert werden, Sie können nur aus den verfügbaren Optionen auswählen.

- 3️⃣ Klicken Sie auf die Schaltfläche „SCAM erstellen“: und warten Sie, bis der Link generiert wird.

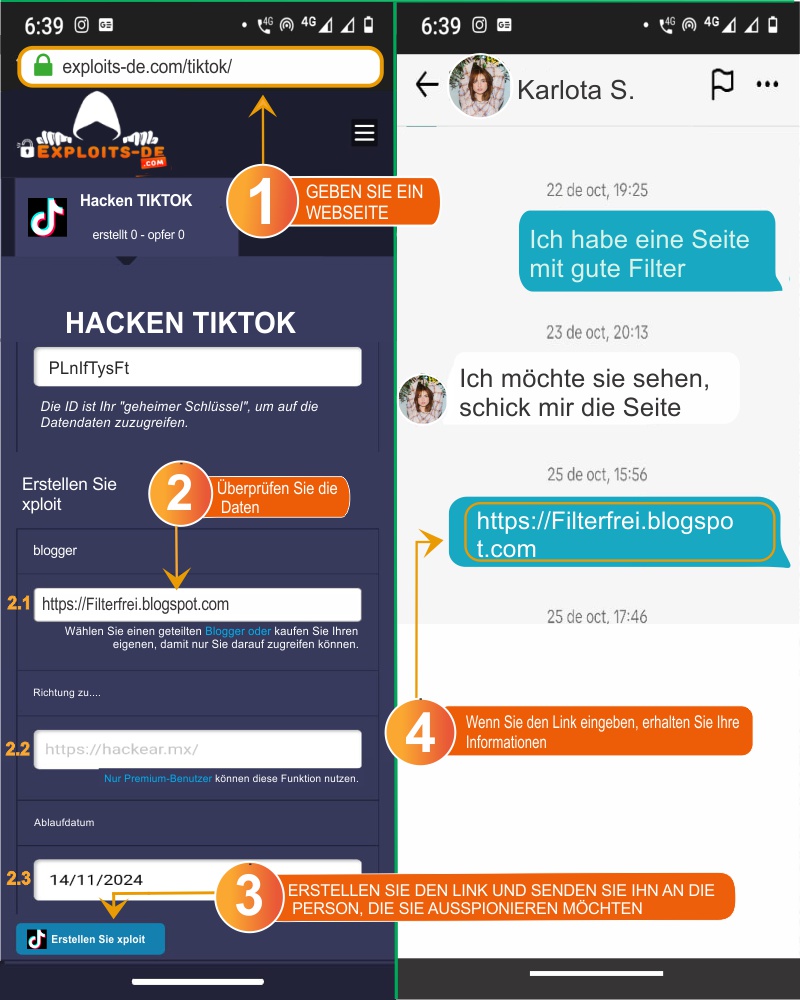

- 4️⃣ Senden Sie es an die Personen, die Sie hacken möchten: und warten Sie geduldig.

- 5️⃣ Durch Klicken auf den Link gibt das Opfer seine Daten ein und: glaubt, dass es sich auf der Originalseite anmeldet.

- 6️⃣ Zurück zur Anmeldung: Gehen Sie zum Abschnitt „Gehackte Konten“, um alle Konten anzuzeigen, die Sie gehackt haben.

- 7️⃣ Einsatz der gehackten Konten: Alles, was Sie tun müssen, ist, sich beim Konto Ihres Opfers anzumelden.

Haben Sie gesehen, dass Lauras Fotos durchgesickert sind?

2:10 UhrWas ist passiert und wie?

2:11 UhrAngeblich hatte ihr Freund von ihrer Untreue erfahren und intime Fotos von ihr veröffentlicht.

2:12 UhrWas ist Betrug und wie funktioniert er?

Wenn wir von SCAM sprechen, meinen wir ein System, das Webseiten verwendet, die speziell dazu entwickelt wurden, eine beliebte Plattform oder ein soziales Netzwerk, zu simulieren , was den Benutzer dazu auffordert, seine Daten wie Passwort und E-Mail-Adresse einzugeben.

Sie müssen Ihr Opfer mit Überzeugung dazu bringen, auf den Link zu klicken, damit es nicht merkt, dass Sie es hacken.

In diesem Schritt müssen Sie sich die beste Strategie überlegen, da Sie Ihr Opfer besser kennen als wir.

Empfehlungen:

- Achten Sie auf Dinge, die Ihr Opfer in Versuchung führen könnten: Wenn Ihr Opfer beispielsweise auf ein Prüfungsergebnis wartet und Sie ihm mitteilen, dass seine Noten da sind, und den Link anhängen.

- Holen Sie sich ein benutzerdefiniertes Blog: Sie können den Namen des Links für benutzerdefinierte Blogs ändern, damit sie authentischer aussehen. Andernfalls haben sie einen nicht intuitiven Namen und die Leute werden misstrauisch.

- Übertreiben Sie unbedingt in Ihrer Nachricht: Wenn Sie Ihre Nachricht ein wenig übertreiben, sodass die Benutzer ohne Zögern darauf zugreifen, werden sie höchstwahrscheinlich nicht erkennen, dass sie gehackt werden.

- Füllen Sie das Feld „Weiterleitungen zu …“ aus: Wenn Sie nicht möchten, dass die Nachricht auffällt, fügen Sie einen Link hinzu, der Sinn ergibt. Wenn es in Ihrer Nachricht beispielsweise um ein Zeugnis geht, fügen Sie einen echten Link hinzu. Link vom Zeugnis.

Vor- und Nachteile des Hackens von TikTok mit SCAM

Vorteile:

- ● Betrugsmaschen sind speziell darauf ausgelegt, unbemerkt zu bleiben und das Opfer dazu zu bringen, ohne zu zögern seine Daten einzugeben.

- ● Sie können mehr als einen SCAM erstellen und alle verfolgten Passwörter auf einfache und praktische Weise im Auge behalten.

- ● Es ist möglich, Betrug zu generieren, um zahlreiche soziale Netzwerke wie Facebook, Instagram oder TikTok zu hacken.

- ● Es ist eine völlig kostenlose Methode.

- ● Es sind keine Programmierkenntnisse erforderlich, um TikTok mit SCAMS hacken zu können.

DesVorteile:

- ● Es muss eine Nachricht verfasst werden, die überzeugend genug ist, um das Opfer dazu zu bewegen, sich auf der Betrugsseite anzumelden.

- ● Beim Hacken eines TikTok besteht immer eine geringe Chance, entdeckt zu werden.

- ● Wenn der Benutzer erkennt, dass er gehackt wird, muss der Vorgang von vorne begonnen werden.

- ● SCAM-Links haben eine Ablaufzeit. Daher muss ihre Gültigkeit überwacht werden, um ein TikTok erfolgreich zu hacken.

¡Kontaktieren Sie uns!

Falls Du noch Fragen zu unserem Tool hast, kannst Du uns gerne auch über WhatsApp kontaktieren.

Nachricht über WhatsApp senden