HACKEN Teams

Erstelle deinen eigenen blogspot.com weil Blogger-Aktien nur sehr kurze Zeit dauern.

| Kennung |

Die ID ist Ihr "geheimer Schlüssel", um auf die Datendaten zuzugreifen. |

So hacken Sie ein Skype-Konto 2026

Sie müssen keine Computerkenntnisse haben, jeder kann mit unserer Methode Skype einfach und schnell hacken.

So hacken Sie Skype: Schritt für Schritt

- 1️⃣ Rufen Sie die Website https://exploits-de.com

-

2️⃣ Überprüfen Sie die angeforderten Daten: Kennung speichern, um jederzeit auf die erhobenen Daten zugreifen zu können. Dies ist Ihr geheimer Schlüssel. Ohne ihn verlieren Sie den Zugriff auf die Informationen.

Speichern Sie die Kennung, um jederzeit auf die erhaltenen Daten zugreifen zu können. Dies ist Ihr geheimer Schlüssel. Ohne ihn verlieren Sie den Zugriff auf die Informationen.

- 2️⃣.1️⃣ Wählen Sie im Abschnitt „Blogger“ den Link Ihrer Wahl aus. Dies kann nicht geändert werden, Sie können nur aus den verfügbaren Optionen auswählen.

- 2️⃣.2️⃣ Geben Sie die Seite ein, auf die der Link beim Abrufen der Daten weiterleitet.

- 2️⃣.3️⃣ Wählen Sie ein Ablaufdatum. Der Link funktioniert bis zu dem von Ihnen gewählten Tag.

- 3️⃣ Klicken Sie auf „Skype Xploit erstellen".

- 4️⃣ Generieren Sie den Betrugslink, senden Sie ihn zusammen mit einer guten Ködernachricht an Ihr Opfer und warten Sie geduldig.

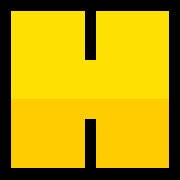

- 5️⃣ Das Opfer meldet sich auf der gefälschten Seite an und: Durch Klicken auf den Link gibt das Opfer seine Daten ein, um sich auf der gefälschten Seite anzumelden.

- 6️⃣ Gehen Sie zurück zu exploits-de.com und überprüfen Sie die gehackten Konten: Die erbeuteten Passwörter finden Sie unter „Erfasste Daten“. Fertig, jetzt wissen Sie, wie Sie Skype in 30 Sekunden hacken!

- 7️⃣ Jetzt müssen Sie sich bei dem Skype-Konto anmelden, das Sie gerade gehackt haben.

Sie können mehr als einen Link generieren und die erstellten Betrugsversuche verfolgen. Wie Sie sehen, ist dies ein sehr einfach zu verwendendes Tool. Sie müssen die gefälschten Links nur mit Social Engineering kombinieren, um es noch effektiver zu machen. Hat es bei Ihnen funktioniert?

Wie sende ich den SCAM-Link an das Opfer?

Opfer

Zuletzt online: 2:32 Uhr

Hallo Gaby, wie geht es dir? 😘

10:35 UhrHallo Freund, gut und dir? 😄

10:37 UhrAlso, hey, weißt du, ich wollte dir etwas sagen.

10:35 UhrJa, sag mir

12:44 UhrIst dieser Skype-Account nicht der Ihres Freundes? Er ist mir gerade aufgetaucht und er hat ein Foto mit einer anderen Person

12:39 UhrIch hinterlasse Ihnen den Link, damit Sie es bald ausprobieren können 😉

12:39 Uhrskype.blogspot.com/?id=98d52v0

12:39 UhrQUEEE 😱😱 Ich werde es sofort überprüfen

12:44 UhrSkype ist eine der beliebtesten Social-Media-Plattformen der Welt und verfügt über Millionen von Benutzern aus aller Welt. Immer mehr Benutzer möchten lernen, wie sie Skype hacken, um auf persönliche Daten zuzugreifen oder Konten zu hacken.

In dieser Schritt-für-Schritt-Anleitung zum Hacken von Skype verwenden wir eine auf Xploits, basierende Methode , für die keine Computerkenntnisse erforderlich sind. Mit exploits-de.com generieren Sie völlig kostenlos einen Link zu einer Betrugswebsite, der mit dem Skype-Login identisch ist. Sie müssen sich nur mit ein wenig Übung und Kreativität Ködernachrichten ausdenken, damit das Opfer Ihnen vertraut und auf den Link klickt.

Es geht nur darum, das Opfer auszutricksen. Diese Technik wird als Social Engineering bezeichnet und ist der wichtigste Teil, von dem der Erfolg des Hacks abhängt. Die Idee besteht darin, dem Betrugslink eine Nachricht beizufügen, die überzeugend und vertrauenswürdig sein muss, um das Opfer zum Eintreten zu bewegen.

Sie können vorhandenes Wissen über das Opfer nutzen, z. B. ob er/sie einen Freund/eine Freundin hat, welche Vorlieben und Präferenzen er/sie hat oder was auch immer Sie sich vorstellen. Sie können sich auch als Mitarbeiter des Skype-Supports ausgeben und eine E-Mail mit der Bitte um zusätzliche Kontoinformationen oder der Meldung einer verdächtigen Anmeldung senden.

Die Nachricht ist der Schlüssel zum erfolgreichen Hacken. Wenn das Opfer jedoch nicht beim ersten Versuch darauf hereinfällt, können Sie es jederzeit erneut versuchen, indem Sie den Vorgang wiederholen und eine andere Social-Engineering-Technik implementieren. Je ausgefeilter und überzeugender die Nachricht, desto größer ist die Chance, dass das Opfer seine Anmeldedaten eingibt.

Wie funktionieren Betrügereien?

Die Xploits-Technik ist eine der am häufigsten verwendeten Methoden, um Skype-Konten schnell und effektiv zu hacken. Wenn Sie wissen möchten, wie diese Social-Engineering-Technik Hacking ermöglicht, erklären wir Ihnen hier den Vorgang im Detail. Die Strategie zielt darauf ab, das Opfer dazu zu verleiten, sich auf einer gefälschten Seite anzumelden, die die offiziellen Skype-Anmeldedaten imitiert.

Diese Methode zum Hacken von Skype mit Xploits basiert auf dem Aufbau einer vertrauenswürdigen Verbindung mit dem Opfer. Durch den Einsatz von Social-Engineering-Techniken wird das Opfer auf eine gefälschte Anmeldeseite auf exploits-de.com weitergeleitet, wo es aufgefordert wird, seine Daten einzugeben. Mit einer gut umgesetzten Strategie können Sie das Opfer dazu bringen, seine E-Mail und Passwort. Nachfolgend finden Sie einige wirksame Nachrichten, die Sie verwenden können.

Wirksame Beispiele für SCAM-Nachrichten

Eine alarmierende Nachricht, etwa „Ihr Konto wurde aus Sicherheitsgründen gesperrt”, kann das Opfer dazu verleiten, auf einen Link zu klicken, um das Problem zu „lösen“. Dabei wird das Gefühl der Dringlichkeit ausgenutzt, um schnelles Handeln zu erzwingen.

Eine attraktive Nachricht wie „Coupon einlösen und ein Jahr lang kostenlos telefonieren“ weckt Neugier und motiviert das Opfer, seine Anmeldedaten einzugeben.

Eine andere Technik besteht darin, eine Nachricht mit der Aufforderung „Zusätzliche Informationen zur Bestätigung Ihres Skype-Kontos“ zu senden und so eine offizielle Anfrage zu simulieren. Bei diesem Ansatz wird die Formalität ausgenutzt, um das Opfer zur Herausgabe seiner Daten zu bewegen.

Die Wirksamkeit eines Betrugs liegt in Ihrer Fähigkeit, eine überzeugende Botschaft zu verfassen und das Opfer zum bereitgestellten Link zu leiten. Machen Sie sich keine Sorgen, wenn es beim ersten Versuch nicht klappt. Sie können es jederzeit erneut versuchen!

Nachdem Sie nun die Grundlagen zum Hacken von Skype-Konten mit Xploits kennen, können Sie diese Techniken in die Praxis umsetzen. Viel Glück!

Was bietet exploits-de.com?

Möchten Sie Skype-Konten einfach und schnell hacken? exploits-de.com ist das beste Hacking-Tool zum Erstellen von Skype-Xploits. Sie benötigen keine Computer-Vorkenntnisse!

Sobald Sie Zugriff auf Ihr Konto haben, können Sie alle Funktionen von Skype ohne Einschränkungen nutzen. Darüber hinaus ist die gemeinsame Nutzung von Konten eine gängige Praxis, die Sie nutzen können, um Skype-Konten in nur wenigen Schritten zu hacken. Erfahren Sie, wie Sie Skype hacken und genießen Sie noch heute alle Vorteile dieser Plattform!

Vergessen Sie nicht, dass unsere Website mit Kundensupport immer verfügbar ist. 24/7 per WhatsApp. Nutzen Sie Ihre Chance, Skype zu lernen und beginnen Sie noch heute mit dem Hacken!

Vor- und Nachteile des Hackens von Skype mit SCAM

Im Folgenden besprechen wir die Vor- und Nachteile der Verwendung von exploits-de.com als Skype-Xploit-Ersteller.

Vorteile:

- ✔️ Es ist ein Programm, das anonymen Zugriff ermöglicht

- ✔️ Für die Nutzung sind keine Hard- oder Softwarekenntnisse erforderlich.

- ✔️ Sie können sich remote und lokal anmelden

- ✔️ Ermöglicht das Erstellen mehrerer Links

- ✔️ Es ist kostenlos

Nachteile:

- ❌ Risiko der Entdeckung: Beim Hacken eines Skype-Kontos mit Xploits besteht das Risiko, entdeckt zu werden, wenn es sich um eine Personlisierte Nachricht handelte.

- ❌ Als gefälscht erkannte Links: Manchmal können mit SCAM generierte Links als betrügerisch identifiziert werden, was ihre Wirksamkeit verringert.

- ❌ Wiederholung des Vorgangs: Bemerkt das Opfer den Hackerangriff, muss die gesamte Prozedur erneut gestartet werden.

Kontaktieren Sie uns!

Falls Du noch Fragen zu unserem Tool hast, kannst Du uns gerne auch über WhatsApp kontaktieren.

Nachricht über WhatsApp senden