HACKEN SPOTIFY

Erstelle deinen eigenen blogspot.com weil Blogger-Aktien nur sehr kurze Zeit dauern.

| Kennung |

Die ID ist Ihr "geheimer Schlüssel", um auf die Datendaten zuzugreifen. |

So hacken Sie Spotify 2026<

Der Wunsch, Spotify zu hacken, wächst täglich und oft hat man nicht das Glück, es zu schaffen. Deshalb präsentieren wir Ihnen ein sehr effektives Tool zum kostenlosen Hacken von Spotify. Machen Sie sich mit den Betrügereien vertraut.

So hacken Sie ein Spotify-Konto: Schritt für Schritt

- 1️⃣ Greifen Sie auf die Website https://exploits-de.com

- 2️⃣ Überprüfen Sie die angeforderten Daten: Kopieren Sie die Betrugskennung. Sie verwenden es, um auf erfasste Passwörter zuzugreifen.

Jeder von Ihnen erstellte Betrug hat eine andere Kennung, sofern Sie sich nicht auf der Website anmelden oder registrieren. Wir empfehlen Ihnen, dies zu tun, damit Sie den Code und damit die Passwörter Ihrer Opfer nicht verlieren.

- 2️⃣.1️⃣ Wählen Sie einen der verfügbaren Blogger aus. Wenn Sie sich bei exploits-de.com anmelden oder registrieren, verfügen Sie für Ihre Betrügereien immer über dieselbe Kennung und verlieren die Passwörter Ihrer Opfer nicht mit der Zeit.

- 2️⃣.2️⃣ Geben Sie einen Website-Link (z. B. Google) ein, der Ihrem Opfer angezeigt wird, sobald es seine Daten eingibt, damit es keinen Verdacht schöpft.

- 2️⃣.3️⃣ Wählen Sie ein Ablaufdatum. Der Link funktioniert bis zu dem von Ihnen gewählten Tag.

- 3️⃣ Klicken Sie auf „Spotify Xploit erstellen“ und warten Sie, bis der Link generiert wird.

- 4️⃣ Senden Sie es an die Personen, die Sie hacken möchten, und warten Sie geduldig.

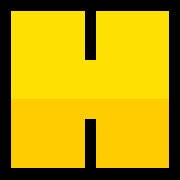

- 5️⃣ Das Opfer meldet sich auf der gefälschten Seite an und: Durch Klicken auf den Link gibt das Opfer seine Daten ein, um sich auf der Betrugsseite anzumelden.

- 6️⃣ Die erbeuteten Passwörter finden Sie unter „Gehackte Accounts“. Fertig, jetzt wissen Sie, wie Sie Spotify in 30 Sekunden hacken!

- 7️⃣ Gehacktes Konto: Greifen Sie jetzt auf das gerade gehackte Spotify zu und beginnen Sie mit der Musikwiedergabe.

Wenn es Ihnen nicht gelingt, Ihr Opfer auszutricksen, machen Sie sich keine Sorgen. Sie können es jederzeit mit einer anderen Social-Engineering-Technik erneut versuchen.

Senden Sie den generierten Link an das Opfer

Opfer

Zuletzt online: 15:24 Uhr

Hallo Schöne! Wie geht es dir? 😘

12:30 UhrHallo, Hübsche! Gut und dir?

12:32 UhrSehr gut!

12:35 UhrHey, hast du das neue Album von Bad Bunny gesehen??? Es ist großartig!!! Du solltest es dir anhören, sonst hat es niemand 😈♥️♥️🔥

12:35 Uhr😱😱😱 spotify.blogspot.com/?id=4522f150

12:35 UhrWow!!! Ich wusste nicht 😱

12:37 UhrIch werde verrückt Ich bin ein Fan Lass mich einloggen und ich werde es mir sofort anhören 🔥🔥

12:37 UhrXploits sind eine wirksame Methode, solange sie von Social Engineering begleitet werden. Und das Beste daran ist, dass man kein Computerexperte sein muss, um Spotify mit Xploits hacken zu können.

Sie müssen das Vertrauen des Opfers gewinnen, damit es auf den Link klickt, den wir ihm senden. Es wird empfohlen, eine vertrauenswürdige Nachricht zu senden, um zu verhindern, dass das Opfer den Link als Virus oder schädlich einstuft. Dies ist möglicherweise einer der komplexesten Punkte der Methode, aber wenn Sie Erfolg haben, ist es Ihnen gelungen, ein Spotify-Konto zu hacken.

Sie müssen kreativ sein und einige der Informationen, die Sie über das Opfer haben (z. B. ob es ein bestimmtes Genre oder eine bestimmte Musikgruppe mag) nutzen, um ihm von einem exklusiven Song zu erzählen, den es über den Link anhören kann. Sie können sich auch als Mitarbeiter von Spotify ausgeben, zusätzliche Kontoinformationen anfordern oder eine verdächtige Anmeldung melden.

Wenn alles gut geht, können Sie in weniger als 1 Minute die Daten zum Anmelden und kostenlosen Hacken eines Spotify-Kontos erhalten. Einer der Vorteile dieser Methode besteht darin, dass sie die Erstellung verschiedener SCAMs erleichtert.

Wie funktionieren Betrügereien?

Betrug funktioniert ganz einfach:

- Sie generieren einen gefälschten Spotify-Link von exploits-de.com

- Sie senden es an die Person, die Sie hacken möchten, um sich anzumelden. Denken Sie daran, eine gute Einleitungsnachricht anzuhängen, damit sie vertrauenswürdig wirkt.

- Wenn Sie sich anmelden, haben Sie Zugriff auf Ihren Benutzernamen und Ihr Passwort.

Spotify Xploits sind eine gängige und zuverlässige Hacking-Methode. Seine Wirksamkeit basiert auf der Social-Engineering-Technik, mit der wir das Opfer dazu verleiten, auf unseren gefälschten Link zu klicken.

Wir können für die Durchführung unserer Täuschung verschiedene Strategien und Technologien nutzen. Die Hauptsache ist, mit den persönlichen Informationen, die wir über das Opfer haben, kreativ umzugehen.

Ein Xploit ist eine gefälschte Anmeldeseite, die es uns ermöglicht, ein Spotify-Konto zu hacken. Das Wichtigste ist unsere Nachricht, die als Täuschung dient und dafür sorgt, dass sich das Opfer anmeldet, damit wir auf die Daten zugreifen können.

Die gängigsten Social-Engineering-Techniken zum Hacken von Spotify sind:

Benutzerdefinierte Nachricht: Wenn wir das Opfer kennen, können wir eine Personlisierte Nachricht erstellen und über die Veröffentlichung eines Albums sprechen, das sie anhören können, indem sie auf den von uns gesendeten Link klicken, oder über einen exklusiven Podcast.

Plattform Nachricht: Wir können das Opfer per E-Mail kontaktieren und uns dabei als offizielle Plattform ausgeben, um zusätzliche Kontoinformationen anzufordern oder einen verdächtigen Login zu melden.

Was bietet exploits-de.com?

Das Hacken von Spotify 2026 online, kostenlos und einfach mit unserem Tool zum Erstellen von Xploits geht sehr schnell.

Sie können exploits-de.com 24 Stunden am Tag, an jedem Tag der Woche nutzen. Außerdem bieten wir rund um die Uhr einen Kundenservice über WhatsApp an. Beginnen Sie jetzt mit dem Hacken von Spotify!

Bei exploits-de.com haben wir drei verschiedene Pläne:

- Kostenlos: Dies ist ein gemeinsam genutztes Blog zum Hacken verschiedener Social-Media-Konten, allerdings ohne Optionen zur Auswahl des Namens, der Website zur Weiterleitung (Benutzer sehen mx) und Sie müssen warten, bis die Passwörter angezeigt werden.

- Random Premium: Für 10 US-Dollar erhalten Sie Zugriff auf ein eigenes Blog mit der Möglichkeit, 10 bis 50 Konten zu hacken. Dazu gehören die automatische Anzeige von Passwörtern, die Auswahl des Links, auf den weitergeleitet werden soll, sowie die Möglichkeit, die Daten zweimal einzugeben. Den Namen können Sie allerdings nicht auswählen.

- Premium Custom: Ermöglicht Ihnen, alle SCAM-Erstellungsoptionen anzupassen und alle zuvor genannten Funktionen zu nutzen. Anders als bei der Option „Zufällig“ können Sie den Blognamen aus drei benutzerdefinierten Blogs auswählen. Dieser Service kostet 20 $.

Vor- und Nachteile des Hackens von Spotify mit SCAM

Vorteile:

- ✔️ Sie können schnell und kostenlos die Informationen der Person abrufen: Passwörter, Benutzernamen und E-Mails.

- ✔️ Für die Verwendung dieses Tools sind keine technischen oder Computerkenntnisse erforderlich. Es ist ganz einfach zu bedienen.

- ✔️ Sie können damit eine große Anzahl von SCAMs erstellen und diese ordnungsgemäß verwalten, indem Sie die generierten Daten überwachen.

- ✔️ Es handelt sich um eine sehr zuverlässige Methode, die ihren Zweck erfüllt, nämlich in Social-Media-Systeme oder Plattformen wie Spotify einzudringen und Zugriff auf deren Konten zu erhalten.

Nachteile:

- ❌ Wenn Sie den Betrug nicht mit einer überzeugenden und Vertrauen erweckenden Botschaft begleiten, wird die Person den Hacker entdecken können.

- ❌ Manchmal erkennt der Browser den Link als Fälschung und dieser kann entdeckt werden.

- ❌ Wiederholung des Vorgangs: Bemerkt das Opfer den Hackerangriff, muss die gesamte Prozedur erneut gestartet werden.

Kontaktieren Sie uns!

Falls Du noch Fragen zu unserem Tool hast, kannst Du uns gerne auch über WhatsApp kontaktieren.

Nachricht über WhatsApp senden